La journalisation

Windows

Journaux d'évènements

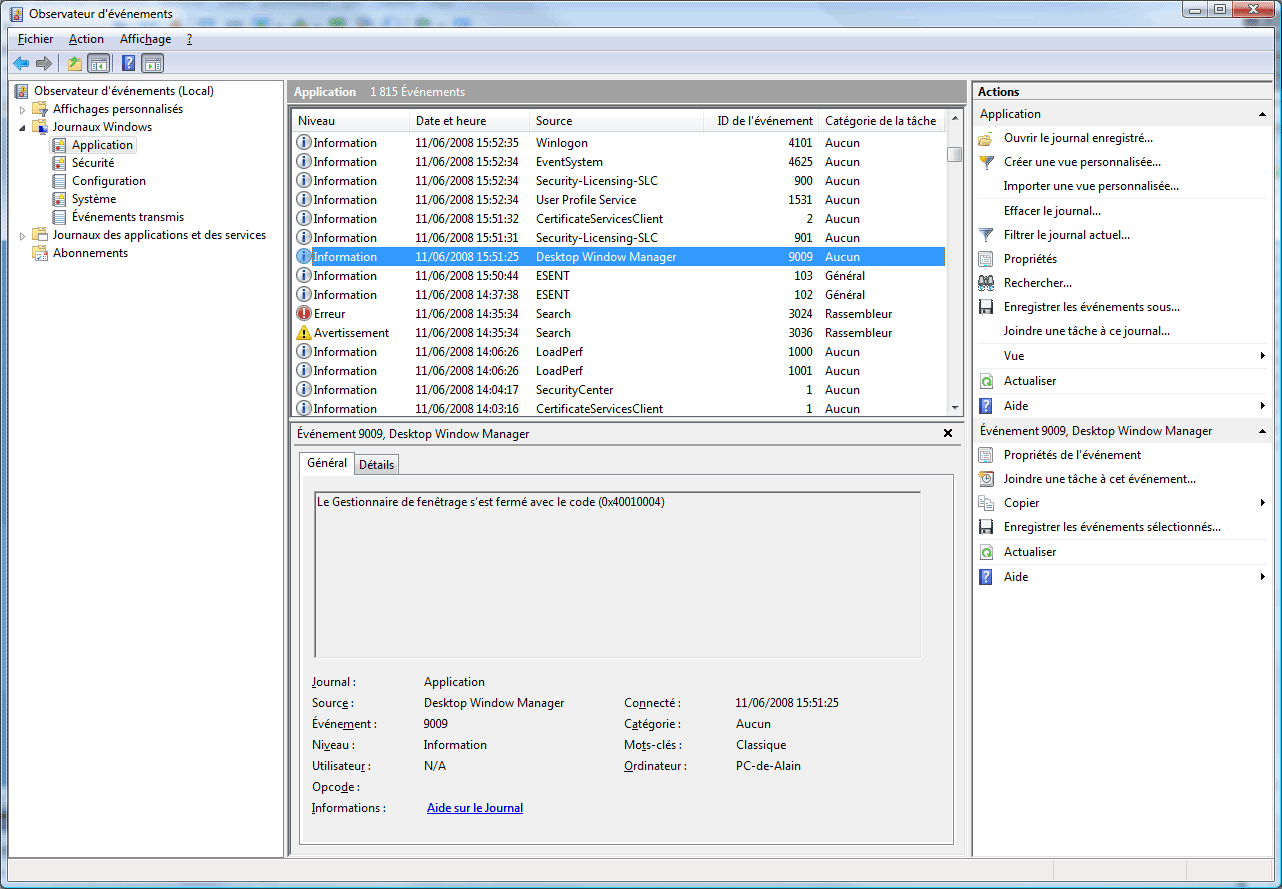

Les journaux d'évènements Windows sont localisés dans le répertoire C:\Windows\System32\winevt\logs. Ce sont des fichiers .evtx contenant des informations concernant les événements survenus sur le système. Il existe 4 journaux d'événements principaux :

- Sécurité

- Application

- Installation

- Système

Ils peuvent être lus avec l'Observateur d'événements de Windows.

Crédit : aidewindows.net

Chaque événement possède un numéro appelé Event ID ainsi qu'un descriptif donnant plus ou moins des informations de contexte.

Dans le contexte d'une investigation forensic, ces journaux fournissent de précieuses informations notamment concernant les connexions qui ont eu lieu sur la machine. En effet, les connexions identifiées comme suspectes peuvent être des connexions ayant eu lieu à des horaires inhabituelles, en dehors des heures de travail, des connexions distantes sur une machine où il ne devrait pas y en avoir, ou encore une connexion réussie après de nombreuses tentatives de connexions (brute-force).

Voici une liste non-exhaustive d'événement particulièrement utiles lors d'une investigation :

- 4624 : un compte a été connecté avec succès

- type 3 : connexion au travers du réseau (partage...)

- type 10 : via RDP

- 4625 : un compte n’a pas réussi à se connecter

[a compléter]

Linux

Journaux de connexion

Sur Linux, il existe 3 types de journaux stockant les événements de connexion, localisés dans /var/log :

- utmp : contient les informations concernant qui est actuellement sur la machine

- wtmp : contient l'historique des connexions ayant eu lieu sur la machine (comme un historique de utmp)

- btmp : stock les connexions échouées (b = bad)

Ce sont ces fichiers que la commande lastlog utilise afin de visualiser les dernières connexions sur la machine et leur date.